Cada vegada més, els atacs Hackers a empreses i també a particulars són més sofisticats. En els últims mesos els nostres tècnics han hagut d'enfrontar-se a aquets i per això us volem donar una sèrie de pautes de com actuar una vegada el Hacker arriba a complir el seu objectiu.

Efectivament existeixen molts atacs però ens centrarem en els atacs phishing que tenen com a conseqüència l'encriptació de tots els arxius de la computadora atacada.

Les raons per encriptar un servidor o ordinador personal són òbvies i en els últims casos cometen aquests actes delictius per extorquir a les empreses o particulars.

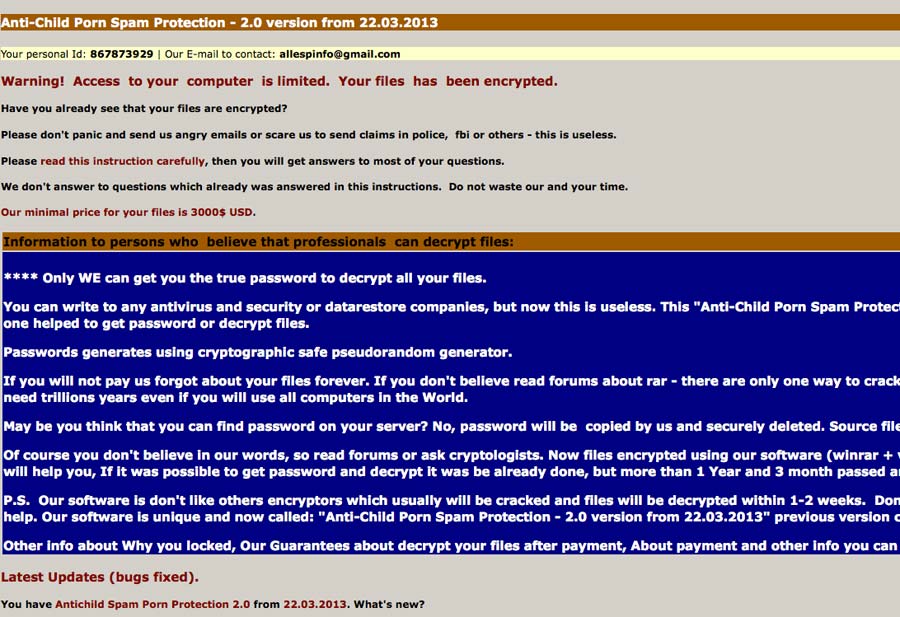

Una vegada que la suplantació de Phishing aconsegueix infectar l'equip informàtic, s'executen programes de Ransomware on tots els arxius importants tals com: bases de dades, imatges, documents etc, queden encriptats. Quan entrem en una màquina Hackejada per aquest atac, ens redirecciona a un arxiu HTML en el qual els Hackers ens diuen que el nostre computador està encriptat i ens donen una sèrie de pautes perquè puguem recuperar totes les nostres dades.

Captura de l'HTML

Captura de l'HTML

En els dos casos més rellevants que Omnia Solutions ha hagut de versi-les amb aquests atacs, un es va poder solucionar fent un Backup de les còpies de seguretat i el segon va haver de cedir a l'extorsió i pagar per recuperar les dades.

Lamentablement encara existeixen empreses a les quals no donen importància a la seguretat de les seves dades i confiades a la seva sort no prenen les mesures de seguretat correctes per fer front als possibles atacs que vénen de fora de les nostres xarxes.

Molts maldecaps es guareixen amb un sistema de còpies de seguretat eficient i actualitzat diàriament.

Els atacants saben que les empreses sense les seves dades no poden subsistir i és per això que demanen una recompensa monetària per desencriptar els arxius encriptats. Lamentablement si no tenim alternativa a reposar les nostres dades y haurem de pagar per ells ja que no hi ha manera de desxifrar les contrasenyes que encripten el nostre equip informàtic.

Resumim alguns punts de l'arxiu HTML amb les instruccions a seguir en cas d'encriptació:

1. No intenti trucar a la policia ja que és inútil.

2. No intenti posar-se en contacte amb ells per resoldre preguntes que estan en el manual o demanar-los que retirin l'atac també és inútil.

3. El preu mínim per recuperar els seus arxius.

4. No tracti d'utilitzar eines de desencriptación perquè trigaria trilions d'anys a desxifrar fins i tot fent servir tots els ordinadors del món.

5. Cada arxiu utilitza 2 contrasenyes segures criptogràfiques entre 80 i 114 caràcters.

6. Pot enviar un arxiu xifrat sense contingut rellevant per garantir que són gent de paraula i que poden desencriptar els arxius una vegada fet el pagament. Aquest arxiu té un cost 0 ja que és una prova de confiança. Normalment demanaran un arxiu JPG o BMP sense importància.

7. Pot enviar arxius o l'ordinador a qualsevol expert o companyies antivirus, les empreses de recuperació etc, però acabarà perdent el seu temps, diners i nervis.

8. Si arribem a la conclusió que no podem fer una altra cosa que pagar, els Hackers ens diran l'import i com pagar-ho. La forma de fer-ho serà a través de Bitcoins, i ens diran l'import en aquesta moneda i com fer la transacció. D'altra banda cavi destacar que l'accés als Bitcoins és cosa nostra, ells només ens donaran instruccions del pagament no de com aconseguir la moneda.Per saber més del funcionament dels Bitcoins us recomanem aquest article.

9. Una vegada fet el pagament ens donaran les eines de xifrat i els paswords per restaurar tots els arxius encriptats.

Est és el resum els punts clau més rellevants en el procés de comunicació amb els Hackers. Per sort per als extorquits són gent de paraula i una vegada fet el pagament tot torna a la normalitat si s'ha seguit escrupolosament les instruccions.

No existeixen casos de re-extorsió en aquests atacs (no tenim informació sobre aquest tema), en tot caso una vegada desencriptats tots els nostres arxius l'informàtic per prudència, ha de prendre les mesures de seguretat oportunes i sobretot; crear les còpies de seguretat que havien d'haver-se fet al principi.

Aquests atacs es fan amb eines de programari de Ransomware de les quals es fa impossible la tasca de desencriptar si no sabem les constrasenyas, per tant estem a la mercè dels Hackers, no queda una altra que confiar en ells per solucionar el problema.

Sabem que aquesta news no és molt optimista i és per això que posem l'accent principalment en la prevenció com a única solució per no haver d'arribar en una situació que podria ser molt traumàtica per a la vida de les nostres empreses.